Безопасно ли приложение «ДІЯ»

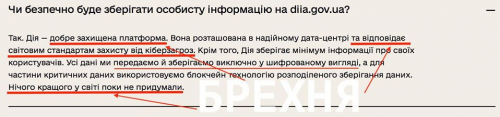

Когда Минцифра, говоря о безопасности приложении Действие, уверяет нас, что, типа, «не бойтесь пацаны, у нас все чики-пики, поверьте нам на слово» — этого не достаточно. Особенно когда так говорят деятели, которые ранее публично заявляли, что «роль кибербезопасности несколько превышена».

Когда Минцифра, говоря о безопасности приложении Действие, уверяет нас, что, типа, «не бойтесь пацаны, у нас все чики-пики, поверьте нам на слово» — этого не достаточно. Особенно когда так говорят деятели, которые ранее публично заявляли, что «роль кибербезопасности несколько превышена».

Для того, чтобы убедить в относительной безопасности приложении, нужно, чтобы продавец (Минцифры) четко и однозначно ответил заказчику (налогоплательщики) на следующие 5 (пять) вопросов:

вопрос №1

Кто является разработчиком приложения? То есть кто несет ответственность за его функциональность и безопасность?

А точнее: кто писал какие части приложения: АРЕ, бизнес-логику, серверную часть, мобильную часть, общую архитектуру? Назовите имя компании, пожалуйста.

На сайте в составе «команды проекта» указано лишь один профессиональный разработчик, который способен написать все эти элементы и свести их воедино. Но из источников, известно, что они писали только один блок, да и то «на волонтерских началах». В ИТ и кибербезопасности «на волонтерских началах» означает что-то типа «на тебе боже, что нам негоже», то есть кое в свободное от поэзии время. Последний случай в Чехии — показательный (погуглить «Чехия программисты 16000000 евро хакеры»).

вопрос №2

Имели разработчики приложения навыки безопасного кодирования?

Скажу по секрету, что только один из десяти программистов (они же «кодеры», они же «девелоперы», они же «разработчики», они же «девопсы») имеет следующие навыки. А может, один из ста. Этому надо учиться несколько месяцев, и обучение стоит дорого. Поэтому таких разработчиков мало, и они далеко не в каждой крупной ИТ-компании. В Минцифри их точно нет.

вопрос №3

Применялись практики безопасного кодирования при разработке приложения?

Мало иметь формально в штате разработчика с навыками безопасного КОДИНГА. Надо эти навыки применять еще на стадии разработки архитектуры приложения. То есть изначально планировать архитектуру приложения с учетом требований безопасности. К сожалению, сейчас в 99% процентах случаев коммерческие разработчики так не делают, а натягивают «безопасность» на уже готовое приложение. Почему это не работает — отдельная тема.

вопрос №4

Сколько раз и вообще проводились тестирования приложения на безопасность?

Если тестировали в той же компании, которая его разрабатывала — такое не считается. Это не объективно, это конфликт интересов. Для объективной оценки всегда приглашается внешняя независимая компания. И обычно проводятся не менее двух тестирования: основное, после которого разработчик устраняет обнаруженные уязвимости. А потом повторное, с проверкой устранения выявленных недостатков. И после второго разработчик должен устранить все, что сможет. Хотя иногда некоторые уязвимости сознательно игнорируют, но это тоже отдельная история.

вопрос №5

Если тестирование на безопасность приложении таки проводились (в чем лично я сильно сомневаюсь) — назовите, пожалуйста, название компании. Рынок таких компаний относительно небольшой, все ведущие фирмы известны. Так же, как и их репутация. Заявление вроде «тестирование проводила всемирно известная компания« дядя вася кум сестры»- не прокатит.

На нашем рынке все друг друга давно и хорошо знают.

И отдельно отмечу «относительности безопасности».

Даже если бы Минцифры НЕ делала Действие скорую руку, из дерьма и палочек, почти бесплатно, толпою различных волонтерских команд, а сделала все как следует, максимально правильно — все равно существовали бы отдельные риски в безопасности использования приложения. Абсолютно безопасных приложений просто не существует.

Но.

Разница между «полным отсутствием безопасности» и «теоретически, при определенных условиях и наличии больших ресурсов атакующего риск реализации сценария атаки оценивается как средний» — колоссальная.

Сломать можно все. Было бы желание, время и ресурсы. Чтобы засунуть Stuxnet в изолированную от Интернет сеть Бушерской АЭС в Иране, американцы в свое время потратили несколько лет и кто знает сколько миллионов долларов.

Но полностью забить на безопасность или защититься максимально — поверьте, риски просто несоразмерны. Особенно если ты разрабатываешь продукт для миллионов, часто низко-квалифицированных пользователей.

Так, без безопасности продукт может работать достаточно долго, без инцидентов, все будет казаться нормально, пока не придет NotPetya и не отправит в нокдаун треть экономики страны на пару месяцев.

Поэтому в настоящее время, исходя из отсутствия информации по существу этих пяти вопросов, безопасность приложении Действие нельзя считать удовлетворительной.

А рекомендация потенциальным пользователям проста: будьте хитрыми, не спешите им пользоваться.

Пусть толпа впереди вас вляпается разок-другой, приложение пофиксять, потом будет еще пара факапив, затем вновь пофиксять, и уже после третьей волне обновления приложения и безопасности функций, им (возможно?) Можно будет начать осторожно пользоваться.

Да и то, надо как следует подумать — а так оно важно? Можно ли обойтись без того приложении? Если можно обойтись — лучше не пользоваться вообще, без крайней необходимости. По крайней мере пока, ближайшие несколько месяцев.

Вопрос не в том, будут ли большие проблемы. Вопрос только — насколько быстро это произойдет.

Теперь вы знаете как оно на самом деле, поэтому принимайте собственные решения по своему усмотрению.

По материалам: argmentua.com