Кибератака на Украину. В СБУ дали первые рекомендации пользователям

Сегодня, 27 июня, Украина подверглась вирусной кибератаке. Модифицированный вирус WannaCry под названием Petya.A заблокировал компьютеры ряда государственных учреждений и частных компаний, в том числе IT-инфраструктуру Кабинета министров. По предварительным данным атака готовилась не менее месяца. Пользователи получали письма, зашифрованные под деловую переписку, в которых находился вирус. В его коде была дана команда запуститься именно 27 июня в 11 часов дня. В Киберполиции рекомендуют пользователям отключить компьютеры и не пользоваться ими в течение нескольких дней, пока не будут даны рекомендации, как уберечься от вируса-вымогателя. В СБУ предполагают, что кибератака была организована из России или временно неподконтрольных территорий, так называемых «ДНР» и «ЛНР». Политологи не исключают, атака может быть приурочена ко Дню Конституции Украины. Ее запустили накануне праздника, так как в выходной день она могла бы быть менее заметной для украинцев.

Кибератака на Украину: Как вирус блокировал компьютеры

Сегодня, 27 июня, в 11 часов была начата кибератака на Украину. По информации народного депутата, советника главы МВД Антона Геращенко, преступники использовали модифицированную под Украину версию вируса WannaCry – Cryptolocker с ироничным названием Petya.A. Он сообщил, письма содержащие вирус, приходили по почте за несколько дней или недель до сегодняшней атаки. Геращенко считает, что кибератака готовилась не менее месяца.

Читайте также: Вирусная атака на крупнейшие компании Украины: Взломана система банков. Список, Подробности

Нардеп рассказывает, письма приходили на русском или украинском языках. В основном их маскировали под резюме. В полиции добавляют, зачастую их получали сотрудники кадровых отделов. К письму от соискателя прилагалась ссылка на полное портфолио, файл которого размещался на Dropbox. Но вместо него по ссылке было malware (вредоносное программное обеспечение) – файл application_portfolio-packed.exe. В свою очередь эксперт по кибербезопасности Виталий Якушев отметил, что вирус маскировался под вордовские файлы или файлы с расширением .exe. Он назывался или по названию резюме, или как документ для бухгалтеров или сотрудников отделов кадров. Сейчас проводится детальное расследование путей заражения компьютеров.

Геращенко говорит, неопытные пользователи открывали письма, переходили по ссылкам и заражали вирусом компьютер. В программном коде вируса была заложена дата запуска: 27 июня в 11:00.

По словам экспертов, запуск .exe файла приводит к падению системы в "синий экран" и последующей перезагрузке. После этого появляется экран блокировки Petya. Вымогатели сообщают, что все файлы компьютера зашифрованы и требуют 300 долларов в биткоинах за код, который позволит разблокировать его работу. Через неделю сумма удваивается. Кроме этого, вымогатели требуют предоставить информацию об электронных кошельках пользователя. Впрочем, эксперты советуют не платить за возобновление работы, они сомневаются, что мошенники вышлют код, который разблокирует компьютер.

Эксперты говорят, вирус распространяется очень быстро. Под угрозой компьютеры, которые работают на платформе Windows.

Кибератаку на Украину организовали из РФ?

В Службе безопасности заявили, хакерская атака на Украину организована за пределами страны. По словам пресс-секретаря СБУ Елены Гитлянской, в ведомстве предполагают, что кибератаки организованы с территории России или с оккупированных территорий Донбасса. В СБУ заявили, основные атаки были совершены на банковскую сферу. Это самая массовая кибератака на Украину.

По информации секретаря Совета национальной безопасности и обороны Александра Турчинова, Национальный координационный центр кибербезопасности работает по протоколу быстрого реагирования.

Специалисты по кибербезопасности СБУ и Национальной полиции работают на ключевых инфраструктурных объектах Украины с целью помочь системным администраторам как можно быстрее восстановить работу компьютерных сетей, сообщил Геращенко. В МВД в свою очередь добавили, специалисты СБУ, Госспецсвязи, Департамент киберполиции, представители антивирусных лабораторий проводят работы по изучению образцов вредоносного программного обеспечения и отрабатывают пути его нейтрализации.

В ближайшее время будут обработаны и предоставлены рекомендации касательно защиты от вышеупомянутой атаки, до этого времени сотрудники киберполиции советуют пользователям выключить компьютеры, чтобы не подвергаться опасности блокирования их работы.

Такой совет называет, как минимум странным, политолог Юрий Романенко. По его словам, эксперты должны были бы посоветовать не открывать письма от неизвестных пользователей, но не выключать компьютеры на несколько дней.

В то же время в СБУ уже обнародовали первые рекомендации пользователям, которые подозревают, что могли стать жертвами вируса. В-первую очередь эксперты советуют не перезагружать компьютер, так как вирус срабатывает при перезагрузке и зашифровывает все файлы, содержащиеся на компьютере. Кроме этого в СБУ советует установить актуальные патчи для системы Windows и пользоваться антивирусником Eset.

Кибератаку приурочили Дню Конституции

По информации политолога Алексея Голобуцкого, вероятно кибератака на Украину была посвящена Дню Конституции, который в стране будут отмечать завтра. Эксперт считает, поскольку 28 июня выходной день, атаку решили провести накануне, чтобы ее точно ощутили и заметили украинцы.

Геращенко называет кибератаку самой мощной, но не последней. По его словам, в условиях ведения гибридной войны нужно быть готовыми к таким вызовам. Он тоже считает, что хакерская атака на Украину была приурочена к Дню Конституции. Народный депутат добавляет, что конечная цель таких действий – это дестабилизация ситуации в экономике и общественном сознании Украины. Некоторые предприниматели уже заявили, что сегодняшняя атака нанесла существенный урон экономике страны.

Стоит отметить, что по официальным данным подверглись атаки и крупные россйиские компании. На данный момент под атакой оказались:

«Роснефть»

НПЗ «Роснефть» Рязань

«Башнефть»

НПЗ «Башнефть»

«Башнефть — добыча»

Хоум кредит

Damco (российские и европейские подразделения)

Аэропорт «Борисполь»

Запорожьеоблэнерго

Днепроэнерго

Днепровская электроэнергетическая система

ХарьковГаз

Ощадбанк

ПриватБанк

Новая Почта

Киевский метрополитен

Чернобыльская АЭС

Ашан

Киевстар

LifeCell

УкрТелеКом

Nivea

Mars

Mondelēz International

Maersk

Эпицентр

Космо

ОТР

Автозаправки Shell, WOG, Klo, ТНК

Также пострадали госструктуры:

Кабинет министров Украины, Министерство внутренних дел, Министерство культуры, Министерство финансов, Нацполиция (и региональные сайты), Киберполиция, КГГА, Львовский городской совет, Минэнерго, Нацбанк

Предварительный анализ кода вируса показал возможность защитить компьютер от заражения вирусом WannaCry \ Petya.A путем ручного создания файла C:\Windows\perfc.dll Например с помощью стандартного Блокнота.

Если компьюетр уже заражен и пользователь видит «синий экран смерти Windows», компьютер самостоятельно начинает перезагружаться с запуском утилиты Check Disk, необходимо срочно отключить его питание. В этом случае данные на жестком диске не будут зашифрованы.

Данные с жестких дисков, зашифрованных старым вирусом Petya, восстанавливались следующим образом: www.bleepingcomputer.com/news/security/petya-ransomwares-encryption-defeated-and-password-generator-released

Дешифратор для старой версии Petya был опубликован на Github: github.com/leo-stone/hack-petya

Дешифратора для последней версии Petya.C еще нет.

По предварительным данным из источников в Киберполиции одним из путей заражения финансовых IT систем стали обновления пакета для документооборота МЕДОК - "M.E.Doc" (http://www.me-doc.com.ua/).

Полные рекомендации от Службы Безопасности Украины по защите компьютера от вируса-вымогателя.

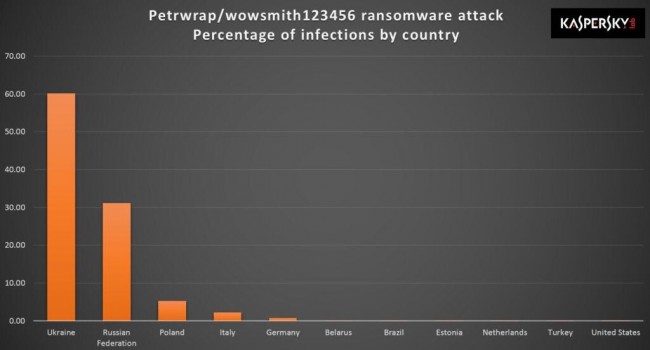

Жертвы вирусной эпидемии от Kaspersky Lab

По последним данным жертвами атаки стали и коммерческие системы Эстонии.

Антикоррупционный информационно-аналитический портал job-sbu.org